S'engager dans la cyber-résilience de votre entreprise est aujourd'hui une nécessité absolue. Cependant, nous comprenons que la cybersécurité peut être un sujet très vaste et complexe, c'est pourquoi vous pouvez compter sur nous. Assurer vos cyberincidents ne peut se faire sans travailler sur la cybersécurité de votre entreprise. Grâce aux différentes mesures que nous proposons en matière de cybersécurité, vous êtes sur la bonne voie pour devenir une entreprise à l'épreuve du cyberespace.

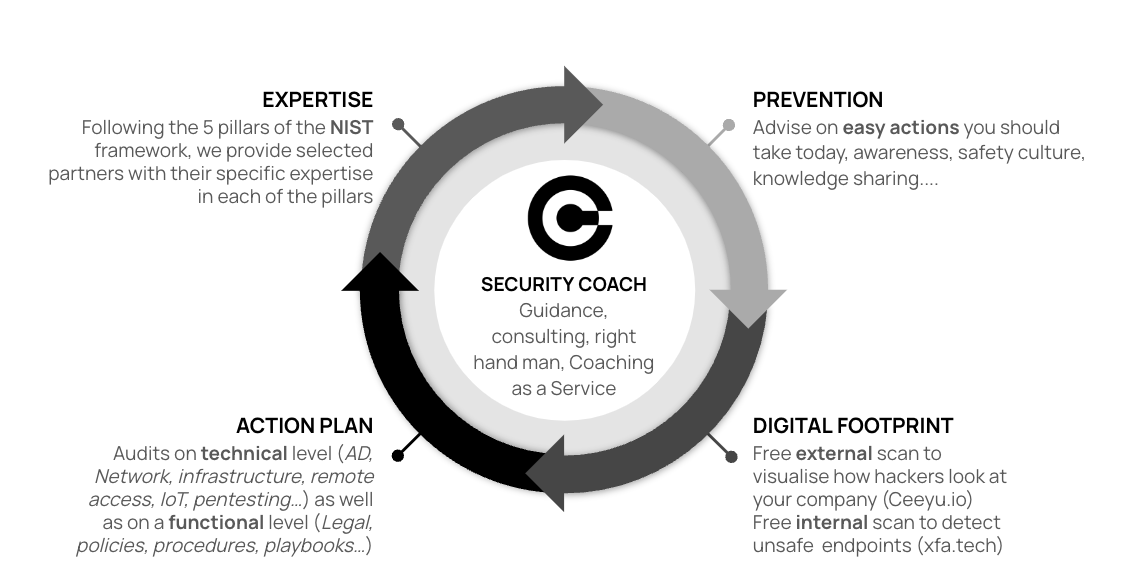

Nous voulons que nos clients soient en sécurité - c'est notre première priorité. La prévention est la première étape pour assurer l'avenir de votre entreprise. Dans le cadre de la prévention, il existe des mesures que vous pouvez prendre vous-même dès aujourd'hui.

- → Actions à entreprendre dès aujourd'hui en plus de notre liste d'actions en 10 étapes

- ♦ Utiliser le MFA

- ♦ Utilisez des mots de passe différents et forts partout. Utilisez un gestionnaire de mots de passe pour la gestion.

- ♦ Travailler continuellement sur la sensibilisation à la sécurité.

- → Listes d'actions complètes

- ♦ Travailler avec des cadres tels que le CCB CyberFundamentals Framework ; CyFun

- ♦ Utiliser les pistes d'amélioration de la cybersécurité subventionnées par le VLAIO

Lorsque nous quittons notre domicile ou notre bureau, nous fermons fidèlement nos fenêtres et nos portes. Nous connaissons tous les concepts de clés, de codes d'alarme, de badges, de serrures.... Le monde numérique possède également des portes et des fenêtres numériques, mais elles sont si nombreuses et ont toutes leur propre façon de s'ouvrir ou de se fermer que nous ne pouvons pas nous attendre à ce que tout le monde sache que ces portes numériques existent, sans parler de la façon de les fermer.

C'est pourquoi nous offrons à tous nos clients des scans techniques GRATUITS pour visualiser ces portes et fenêtres numériques ouvertes.

- → Scan EXTERNE gratuit pour voir quelles sont les portes et fenêtres numériques ouvertes dans votre entreprise

- ♦ C'est ainsi que les pirates regardent votre entreprise ; le scan révèle la facilité avec laquelle les pirates peuvent pénétrer dans votre entreprise.

- Pour ce faire, nous nous appuyons sur l'expertise de notre partenaire de confiance Ceeyu.

- La plateforme SaaS de Ceeyu identifie les vulnérabilités informatiques et réseau de votre entreprise et de votre chaîne d'approvisionnement (Third Party Risk Management ou TPRM) en combinant des scans automatisés (cartographie de l'empreinte numérique, analyse de la surface d'attaque et évaluation des risques de cybersécurité) avec des évaluations des risques basées sur des questionnaires en ligne.

- → Scan INTERNE gratuite pour voir quels appareils de votre entreprise ne sont pas sécurisés.

- ♦ Dans un contexte où le travail à distance avec un Bring Your Own Device est la norme, le nombre de portes numériques ouvertes possibles augmente de manière exponentielle. Vérifiez que les appareils qui accèdent à votre réseau et à vos applications sont suffisamment sécurisés pour le faire. Ne laissez pas le BYOD mener au Bring Your Own Disaster !

- ♦ Pour ce type d'analyses, nous aimons travailler avec XFA, notre partenaire de confiance qui garantit que seuls des appareils sécurisés peuvent accéder à vos applications professionnelles.

- XFA demande une preuve de sécurité à tous les appareils lors de l'authentification avec des applications compatibles (SAMLv2, Oauth2 & intégration personnalisée), après quoi l'accès est accepté ou refusé.

Alors que les scanners fonctionnent de manière non invasive, les audits nous permettent de nous plonger en profondeur dans votre organisation.

- → TECHNIQUE

- ♦ Nous proposons des audits complets de vos environnements informatiques.

- ◊ Audit facile de l'AD (Active Directory). Vous serez surpris par le nombre de mauvaises configurations.

- ◊ Scénarios de sauvegarde, approche de la reprise après sinistre, RBAC (Role Based Access Control), mise en place d'un SOC, SIEM....

- ◊ Pentesting, analyses de vulnérabilité pour les logiciels OnPrem, le cloud, les applications web, les API....

- ♦ Nous proposons des audits complets de vos environnements informatiques.

- → FONCTIONNEL

- ♦ Quelles sont les procédures et les politiques en place ; politiques d'utilisation d'internet, politiques BYOD, plan de continuité des activités....

- ♦ Ces procédures et politiques sont-elles à jour, testées....

- → LÉGAL

- ♦ Les contrats que vous avez avec vos clients, fournisseurs, partenaires... contiennent-ils les formulations nécessaires et correctes ?

- ♦ Êtes-vous en conformité avec le GDPR, êtes-vous soumis à NIS2, DORA... ?

- ♦ Nous travaillons ici en collaboration avec notre pierre à l'édifice, le cabinet d'avocats AFFLUO

- L'un des axes de travail d'AFFLUO est le conseil en droit des TIC et en droit de la protection des données, l'accompagnement des exercices de mise en conformité GDPR et la rédaction et la négociation d'accords TIC.

Dans chaque domaine de la cybersécurité, nous proposons des partenaires sélectionnés qui peuvent vous aider grâce à leur spécialité. Basé sur les 5 piliers du cadre NIST, nous disposons d'un réseau de partenaires sélectionnés : des audits aux formations de sensibilisation, en passant par les simulateurs d'hameçonnage, les partenaires de surveillance et de détection et les spécialistes de la réponse et de la récupération.

Nous sommes conscients que la cybersécurité peut être un sujet très complexe et technique. L'idée reçue sur la cybersécurité est qu'elle est très coûteuse et réservée aux multinationales. C'est précisément là que notre coach en cybersécurité peut vous aider. Avec une vision claire du retour sur investissement, nous vous guidons à travers les étapes à suivre pour devenir une entreprise à l'épreuve du cyberespace.

Contactez-nous pour l'un ou l'autre de ces services !